Como funciona o Golpe do Boleto Falso

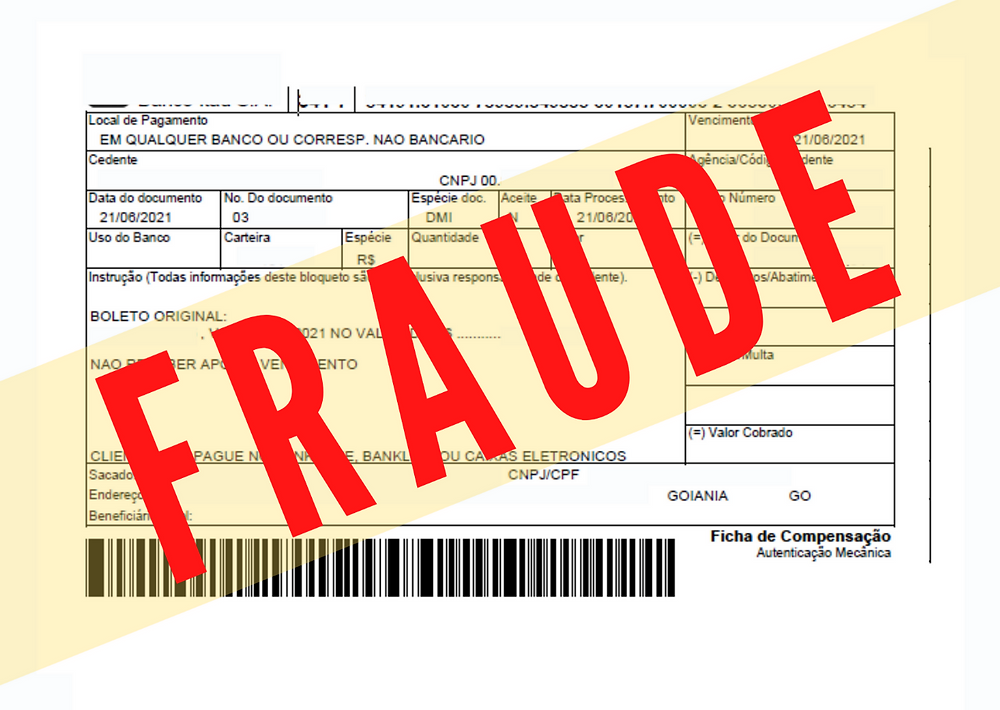

Imagino que você já tenha ouvido falar sobre o “golpe do boleto falso”, que acontece quando uma pessoa que realmente fez uma compra ou tem uma conta em aberto recebe um boleto de forma digital ou impressa para pagamento. Contudo, ao realizar o pagamento, o valor vai para a conta de outra pessoa, ao invés de servir para quitar a dívida.

Nesse cenário, estar atento aos principais golpes cometidos com o uso de boletos falsos é fundamental. Os fraudadores apostam na desatenção das pessoas para aplicar golpes, mas se todos conferirmos as informações da conta do emissor detalhadamente e prestarmos mais atenção na hora de realizar o pagamento, muitos casos seriam evitados.

O objetivo deste artigo é olhar pelo lado do fraudador e responder as seguintes perguntas:

Como os fraudadores obtiveram os dados?

Minha empresa possui alguma falha?

Como proteger meus clientes para que não paguem boletos falsos?

1. O que distingue este golpe de uma campanha de Phishing convencional?

Todas as informações contidas no boleto são legítimas, abrangendo elementos como o nome da empresa, endereço, inscrição estadual, CNPJ, valores e produtos. Todos os dados presentes no boleto são precisos; no entanto, o código de barras redireciona para um destinatário diferente.

2. Como os fraudadores obtiveram esses dados?

Dificilmente isso aconteceu por algum vazamento de dados dentro de sua empresa ou incidente semelhante.

O que realmente aconteceu é que tanto você quanto o responsável pela emissão estão enfrentando um sério problema de segurança relacionado à Chave de Acesso da Nota Fiscal.

Os arquivos XML gerados nas Danfes contêm todos os dados da nota fiscal real, inclusive o endereço de e-mail do destinatário, possibilitando assim a obtenção de todos os dados da fatura de maneira válida.

Durante uma investigação recente, observamos que alguns atributos da chave de acesso são sequenciais, e a aplicação de consulta para validar a chave de acesso não possui uma regra de Rate Limit. Em outras palavras, é possível realizar ataques de força bruta, gerando várias chaves de acesso válidas.

De acordo com o sistema da fazenda, a resposta a consultas é limitada, mas existem outros subsistemas de terceiros, como o https://consultadanfe.com/. A partir de uma chave de acesso válida, é possível extrair todos os dados contidos na DANFE.

3. Como é formada a Chave de Acesso de uma NF?

A chave de acesso é composta pelos seguintes campos:

- Código da UF do emitente do Documento Fiscal;

- Ano e mês de emissão da NF-e;

- CNPJ do Emitente;

- Modelo do Documento Fiscal;

- Série do Documento Fiscal;

- Número do Documento Fiscal;

- Forma de emissão da NF-e;

- Código Numérico;

- Dígito Verificador.

Somando isso ao fato de que o sistema não possui regra de rate limit, é relativamente fácil para um fraudador ou hacker gerar essa chave de acesso, consultar a DANFE e, assim, gerar um novo código de barras para sobrepor o original, resultando na fraude.

4. Como se proteger?

- Desenvolva e aplique uma Política de Segurança e Privacidade de Dados e divulgue para todos os colaboradores e clientes.

- Se seus clientes estão recebendo boletos falsos. Invista em conscientização dos clientes, mostrando a eles os canais seguros de pagamento e os dados do beneficiário/cedente e demonstre também seus protocolos e medidas de segurança cibernética. Uma boa idéia é usar ações de marketing. Assim demonstrará um compromisso com a segurança dos seus clientes. 😉

- Aplique controles de Segurança e Privacidade de Dados baseado nas melhores práticas. Por exemplo: ISO 27001, 27701, LGPD, etc.

- Invista em treinamento e conscientização para sua equipe para reconhecer também o recebimento de boletos falsos e outros tipos de conteúdo malicioso (Phishing). Se possível, faça um Teste de Phishing. Treine também seus usuários para analisar o remetente do e-mail e suas assinaturas. Se o corpo do e-mail indicar algum problema na emissão, entre em contato imediatamente com o remetente para esclarecimentos.

- Configure em seu provedor de e-mail e DNS as opções SPF, DMARC e DKIM para evitar golpes que usem seu endereço de e-mail com mensagens falsificadas sem assinatura.

- Configure seu provedor de e-mail com AntiSpam. Existem diversas empresas que oferecem esses serviços, algumas até de forma gratuita, assim como o O365 possui políticas e o GSuite também.

- Utilize solução de antimalware em todos os endpoints da empresa. Habilite o módulo de Antisphishing.

- Se você ou algum cliente fez o pagamento por engano a um golpista. Colete evidências sobre o caso e procure ajuda policial registrando um boletim de ocorrência. Além disso, siga as dicas acima para se proteger de futuras ocorrências.

Portanto, se um cliente te acusar de vazamento de dados, devido ao golpe do boleto falso, responsabilizando-o por ter pago um boleto fraudulento, encaminhe este post.

Referências:

- Ricardo Martins – https://www.linkedin.com/pulse/voc%2525C3%2525AA-conhece-o-novo-golpe-do-boleto-falso-ricardo-martins%3FtrackingId=1ztV0mXqRKGhOYiC%252FkVwYQ%253D%253D/?trackingId=1ztV0mXqRKGhOYiC%2FkVwYQ%3D%3D

- Serasa – https://www.serasa.com.br/premium/blog/golpe-do-boleto-falso-5-dicas-para-nao-cair/

Este artigo foi lido 1384 vezes!

Deixe o seu comentário