Segurança da Informação

Heartbleed está longe de morrer. 200.000 dispositivos vulneráveis na Internet

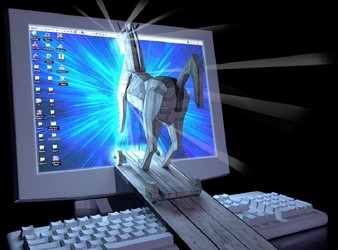

O ponto de vista de um hacker: métodos de ataque ao navegador

É fundamental que os profissionais de TI dediquem tempo para entender realmente como o cenário de ataques à rede está evoluindo e as ameaças que as empresas devem priorizar na defesa. Para ajudar nesse processo, publicaremos uma série de artigos para apresentar os cinco métodos de ataque à rede preferidos dos hackers.

Para começar, abordaremos o método nº1: ataques pelo navegador.

Marco Civil da Internet – Qual o impacto nas empresas?

Em 23 de abril de 2014 foi publicado o Marco Civil da Internet como Lei nº 12.965, cujo objetivo é de estabelecer princípios, garantias, direitos e deveres no uso da internet no Brasil, bem como regulamentar a intervenção jurídica.

Mais de um ano se passou e percebe-se que as operadoras e provedores de Internet têm se adequado e fazendo a sua parte, entretanto a maioria das empresas não. No seu texto, o Marco Civil estabelece pontos com impactos para organizações e suas áreas de tecnologia da informação, das quais podemos destacar três:

- Privacidade e armazenamento de dados de usuários,

- Guarda de registros

- Neutralidade da rede.

No tocante à privacidade de dados dos usuários, organizações que ofereçam serviços que envolvam registros e cadastros, deverão estabelecer instrumentos para manutenção da privacidade, bem como o sigilo das comunicações privadas armazenadas. Logo, o Art. 7º estabelece que as organizações passam a ser diretamente responsáveis pelas informações armazenadas de seus usuários, sendo que o acesso aos registros de comunicações só poderá ser realizado a partir de ordem judicial. O artigo supracitado também estabelece a proibição do fornecimento de dados pessoais a terceiros, salvo em caso de consentimento por parte do usuário.

O que é Next Generation Firewall ? Uma explicação simples.

Com o avanço que a WEB 2.0 trouxe ao mundo digital, práticas até então pouco exploradas como a interação online, a colaboração e redes sociais têm nos aproximado cada vez mais do conceito da WEB 3.0. Aplicações que até então estávamos acostumados a utilizar somente em redes locais (LAN), iniciaram um processo de migração para o conceito de nuvem, trazendo benefícios que nos dão a certeza de ser uma tendência que veio para ficar.

Além disso, aplicações online que julgávamos ser de uso exclusivo para interações pessoais, como por exemplo Facebook, Twitter e YouTube se tornaram ferramentas indispensáveis no mundo corporativo. Empresas migraram seus canais de atendimento online para o Twitter, passaram a utilizar o Facebook como site corporativo, migraram seus serviços de e-mail para o Gmail e começaram a utilizar o Youtube como portal de vídeos corporativos.

Se voltarmos para o mundo de segurança da informação, uma preocupação que as equipes de TI tinham era a de buscar ferramentas e/ou equipamentos capazes de bloquear exatamente as aplicações citadas acima, com a justificativa de aumentar a produtividade de seus funcionários e melhorar a segurança de suas redes. Hoje em dia, bloquear tais aplicações se tornou um verdadeiro problema, pois passou a afetar os negócios da empresa.

A grande diferença entre um firewall tradicional e um Next Generation é capacidade de filtragem e correlacionamento entre os indicadores de ameaças (conteúdo proibido ou malicioso, malwares, aplicativos não permitidos), além da forma como o administrador indica o que pode ou não pode ser feito. No Next Generation Firewall a configuração das regras e políticas de segurança é feita de uma forma diferente, que torna o trabalho do administrador mais intuitivo e simples.

Inspeção profunda de pacotes (DPI)

Bug na virtualização de drives de disquete coloca em risco sistemas de virtualização

Plugins mais usados do WordPress estão vulneráveis a ataque XSS

Muitos plugins do Wordpress foram atualizados recentemente para corrigir as vulnerabilidades que permitem que os atacantes injetem comandos potencialmente perigosos para os navegadores das pessoas que visitam sites confiáveis. Administradores responsáveis por sites com WordPress devem certificar se as correções estão instaladas o mais rápido possível.

Análise de um Ransomware clássico

Neste artigo vamos analisar o comportamento de um ransomware clássico, o CTB-Locker e como essa infecção se espalha. Ela já está causando dores de cabeça a milhares de usuários.